Afin de déceler les manquements de sécurité des sites web, la Commission nationale de l’informatique et des libertés (CNIL) a effectué une série de contrôles sur 21 sites web français dans le cadre de sa «thématique prioritaire sur la cyber sécurité du web français».

Cette thématique privilégiée par la CNIL a été mise en œuvre suite à l’abondance des violations de données personnelles constatées par défaut de sécurité des sites web en France, et qui figurent parmi les manquements les plus souvent constatés lors des contrôles.

La CNIL a réalisé donc une série de contrôles en ligne et sur pièces (sur la base de documents transmis) auprès de 21 sites web d’organismes français du secteur public (communes, centres hospitaliers universitaires, ministères…) et du secteur privé (plateformes de e-commerce, prestataires de solutions informatiques…).

La CNIL constate la non conformité à l’article 32 du RGPD sur l’obligation de garantie de sécurité des données.

Les manquements relevés reviennent principalement à l’obligation générale du responsable de traitement de sécuriser les données personnelles traitées et qui est prévue par l’article 32 du RGPD : « compte-tenu de l’état des connaissances, des coûts de mise en œuvre et de la nature, de la portée, du contexte et des finalités du traitement ainsi que des risques, dont le degré de probabilité et de gravité varie, pour les droits et libertés des personnes physiques, le responsable du traitement et le sous-traitant mettent en œuvre les mesures techniques et organisationnelles appropriées afin de garantir un niveau de sécurité adapté au risque […] ».

Afin de garantir un niveau de sécurité approprié, le responsable de traitement doit prendre des mesures techniques et organisationnelles: pseudonymisation, chiffrement, tests d’efficacité des mesures, etc. Ces mesures doivent être adaptées aux risques de perte, d’altération, de divulgation, ou d’accès non autorisés, etc. (Art. 32 Al. 2 RGPD)

Cet article 32 est fondamental dans la mesure où la protection des données, consistant en la protection de leur intégrité et de leur confidentialité, est, comme l’indique l’article 5 du RGPD, l’un des 6 principes devant diriger tout traitement de données personnelles.

En effet, le responsable du fichier « doit notamment prendre les mesures nécessaires pour garantir la sécurité des données qu’il a collecté et éviter leur divulgation à des tiers non autorisés ».

Cybercriminalité : toutes les collectivités sont concernées

L’accélération de la numérisation de l’économie et des services publics avec le confinement banalise la cybercriminalité visant les collectivités territoriales.

En 2020, près de 30 % des collectivités territoriales ont été victimes d’une attaque par rançongiciel. En effet, cette même année a vu le nombre de cyberattaques contre les collectivités territoriales augmenter de 50 % par rapport à 2019.

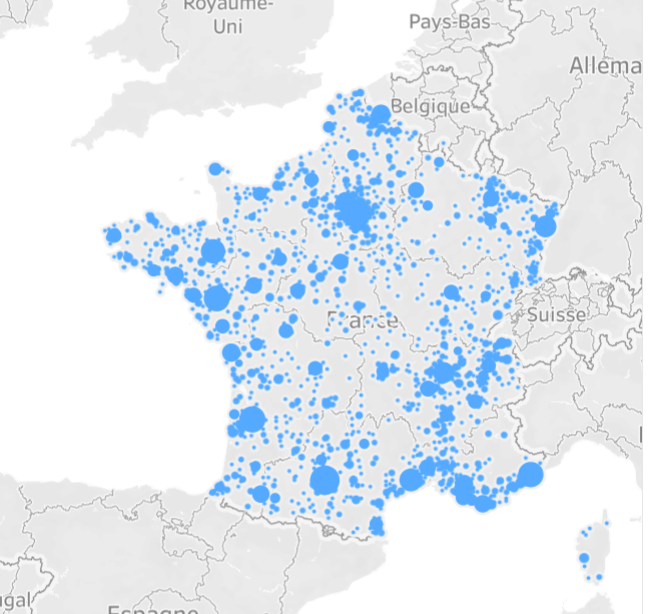

Les collectivités de toutes tailles et sur tout le territoire sont concernées :

Le contrôle exercé par la CNIL vise notamment ici à « renforcer le niveau de sécurité des sites web édités par les collectivités territoriales“, particulièrement susceptibles d’être visés par des attaques informatiques telles que les rançongiciels qui ciblent de plus en plus d’entités de taille importante et pour des montants pouvant atteindre plusieurs millions d’euros.

En 2021, la Cnil a reçu 5 037 notifications de violation de données personnelles : une augmentation de 79 % par rapport à 2020.

Avec plus de 2 150 notifications, les violations résultant d’une attaque par ransomware représentent 43 % du volume total des notifications.

Les manquements de sécurité relevés : défauts de chiffrement des données ou de gestion et de sécurisation de comptes d’utilisateurs

Sachant que les défauts de sécurité des sites web sont susceptibles de conduire à des violations de données personnelles, les manquements relevés par la CNIL ont effectivement porté sur l’obligation générale du responsable de traitement de sécuriser les données personnelles traitées prévue par l’article 32 du RGPD. Les vérifications réalisées par la CNIL ont essentiellement porté sur des points techniques et organisationnels.

La CNIL s’est référée dans sa décision aux recommandations de l’ANSSI dans le référentiel général de sécurité qui fixe les règles que les administrations doivent respecter dans la mise en place d’un téléservice afin d’assurer la sécurité des informations échangées.

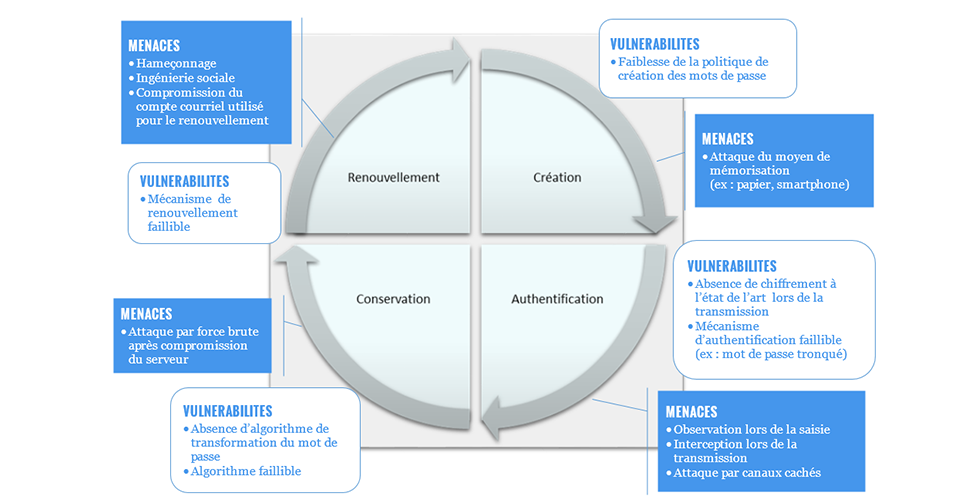

La CNIL s’est également appuyée sur sa propre recommandation de 2017 (mise à jour le 22 Octobre 2022) relative à la sécurité des mots de passe, et a constaté l’utilisation de mots de passe insuffisamment robustes et complexes, ainsi que l’emploi d’une procédure insuffisamment sécurisée de renouvellement de ces derniers en terme de transmission et de conservation.

L’absence de politique de mots de passe robuste est un manquement qui a déjà justifié de lourdes condamnations par la CNIL : la société Brico Privé condamnée en juillet 2021 à une amende de 500 000€, et le groupe hôtelier Accor condamnée en août 2022 à une amende de 600 000€.

Par référence aux recommandations de l’ANSSI, la CNIL a identifié 2 manquements :

Sur le chiffrement des données, la CNIL a constaté que plusieurs acteurs permettaient l’accès non sécurisé (http) à leur site web, et déployaient des versions obsolètes du protocole TLS devant assurer la sécurité des données échangées, et utilisaient des suites cryptographiques non conformes pour les échanges avec les serveurs des sites contrôlés.

Sur la protection des comptes utilisateurs, la CNIL relève le défaut de dispositifs permettant la traçabilité des connexions suspectes voire anormales aux serveurs.

Ces décisions de mises en demeure témoignent une fois de plus de liens étroits qui existent entre l’ANSSI et la CNIL. Au cas présent, la CNIL s’appuie directement sur les recommandations délivrées par l’ANSSI en matière de sécurité sur le web.

Mise en demeure de 15 sites par la CNIL en date du 8 Juillet 2022

La CNIL peut en effet contrôler les organismes si elle décide de se saisir d’un cas particulier. Le président de la CNIL peut par la suite et en cas de manquements constatés par ce contrôle, décider d’une mise en demeure et/ou d’autres mesures ou sanctions.

La CNIL est amenée alors à clore six procédures et à mettre en demeure quinze organismes suite à l’ensemble des vérifications qu’elle a effectué :

Les clôtures, justifiées par la faible gravité des manquements constatés, prennent la forme d’un courrier qui alerte les responsables de traitement sur les mesures à mettre en œuvre afin de se conformer aux dispositions du RGPD.

Plus graves, les mises en demeure portent sur des pratiques non conformes à des points de sécurité importants, et ne concernent donc que les organismes vulnérables à des attaques informatiques. La mise en demeure qui ne constitue pas en pratique une sanction, permet au Président de la CNIL d’adresser une injonction à un responsable de traitement ou a un sous-traitant « de cesser un ou plusieurs manquement(s) constaté(s) au Règlement général sur la protection des données (RGPD) dans un délai fixé. ».

Les sites mis en demeure, qui n’ont pas été dévoilés, et qui échappent ainsi à la réprobation publique disposent d’un délai de trois mois pour prendre toute mesure permettant d’assurer un niveau de sécurité adapté, et de pallier donc aux manquements constatés par la CNIL en assurant une conformité au RGPD.

Cette position de la CNIL amène les exploitants de sites web à redoubler de vigilance quant aux mesures de sécurité qu’ils mettent en place sur leurs sites.

Des précautions élémentaires à la sécurisation des sites web

Afin d’assurer la sécurité des sites web et la confidentialité des informations, la CNIL prévoit une liste de précautions nécessaires dont la mise en œuvre d’une des versions les plus récentes du protocole TLS, et qui est obligatoire pour les pages d’authentification et les pages ou y seront transmises des données à caractère personnel. La CNIL conseille de se réferer aux recommandations publiées sur le site de l’ANSSI sur la mise en œuvre de ce protocole.

De plus, il faut prévoir un accès sécurisé HTTPS et limiter l’accès aux outils de l’administration aux seules personnes habilitées et uniquement en cas de nécessité.

L’article 29 du RGPD ajoute que « Le responsable du traitement et le sous-traitant prennent des mesures afin de garantir que toute personne physique agissant sous l’autorité du responsable du traitement ou sous celle du sous-traitant, qui a accès à des données à caractère personnel, ne les traite pas, excepté sur instruction du responsable du traitement, à moins d’y être obligée par le droit de l’Union ou le droit d’un État membre », précisant ainsi que même avec la possibilité d’accès et de traitement de données à caractère personnel, ce traitement ne doit en aucun cas se faire sans l’instruction du responsable du traitement, ou lorsque la loi l’oblige.

De plus, il faut en ce qui concerne les cookies, obtenir le consentement de l’internaute lorsqu’elles ne sont pas nécessaires au service utilisé.

Plus que jamais, ces contrôles et les récentes condamnations de la CNIL liées à la cybersécurité traduisent la fin d’une période de tolérance. En effet, sous risque de subir une sanction, l’organisation de la mise en conformité s’avère aujourd’hui indispensable au sein de tout organisme soumis au RGPD.

sources :

- https://www.cnil.fr/fr/cybersecurite-15-mises-en-demeure-lencontre-de-sites-web-insuffisamment-securises

- https://www.cnil.fr/fr/mots-de-passe-une-nouvelle-recommandation-pour-maitriser-sa-securite

- http://www.senat.fr/rap/r21-283/r21-283_mono.html

- https://www.generation-nt.com/actualites/cybersecurite-cnil-chiffrement-donnees-protection-comptes-2003245

- https://www.ssi.gouv.fr/entreprise/guide/recommandations-de-securite-relatives-a-tls/